רד האט (Red Hat), הספקית המובילה בעולם של פתרונות קוד פתוח, הכריזה על יכולות אבטחה ושדרוגים חדשים בפורטפוליו טכנולוגיות הענן ההיברידי הפתוח של החברה. החידושים תוכננו לאפשר לארגונים להפחית סיכונים ולעמוד בדרישות התאימות בסביבות IT אשר הופכות למורכבות יותר והמשלבות בין שירותי ענן, מערכות מסורתיות והתקני קצה. השדרוגים נועדו כדי להפחית את המורכבות, תוך סיוע ללקוחות לשפר את יציבת האבטחה שלהם ולאפשר DevSecOps.

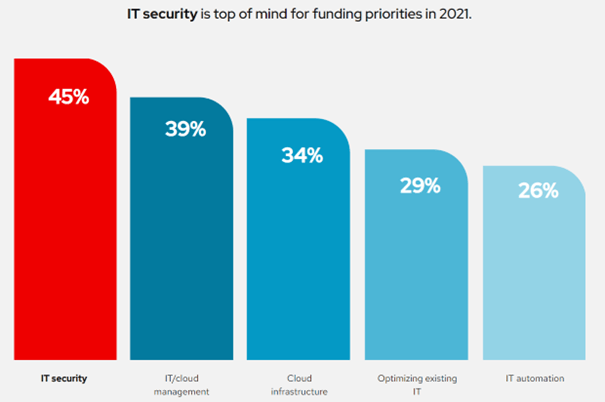

לפי הדוח

Global Tech Outlook לשנת 2021 של רד האט, 45% מהמשיבים הציבו את אבטחת ה-IT כעדיפות המימון המרכזית שלהם. יחד עם זאת, אבטחת IT היא לא דרישה סטטית – בקרות רגולטוריות, דרישות תאימות וגורמים עוינים משתנים כמעט על בסיס יום-יומי, מה שדורש ערנות תמידית מצד צוותי אבטחת ה-IT.

עדיפויות המימון המרכזיות של מקבלי החלטות בתחום ה-IT בשנת 2021, קרדיט: יח״צ

רד האט מובילה באבטחה עבור פתרונות קוד פתוח ארגוניים, החל מה-Red Hat Enterprise Linux, ורואה את האבטחה כמרכיב יסודי ולא תוספת. האנליסטים של KuppingerCole הכירו לאחרונה ברד האט כ-Overall Leader בדוח ה-

Leadership Compass for Container Security של החברה וציינו כי, "עם נוכחות עצומה בשוק, מומחיות מוכחת בניהול קונטיינרים ורכישות אחרונות של חברת אבטחת הקונטיינרים המובילה StackRox, רד האט זוכה להכרה שלנו כ-Overall Leader".

ההכרזה הנוכחית מאפשרת לרד האט להוביל את החדשנות כדי לקדם אבטחה בסביבות ענן היברידי – החל מהאתר המקומי של הלקוח, דרך סביבת multi-cloud ועד לקצה – לאורך כל מחזור החיים הטכנולוגי והתוכנה.

משדרגים את אבטחת שרשרת אספקת התוכנה

אבטחת יישומים – החל מהפיתוח ודרך כל מחזור החיים שלהם – יכולה להיות מורכבת ולרוב דורשת ממרכיבים רבים לעבוד יחד. כדי לסייע לפשט את תהליך הטמעת מאפייני האבטחה לאורך כל תהליך הבנייה, הפריסה וההפעלה, רד האט מציגה את דפוס אבטחת שרשרת אספקת התוכנה.

התבניות יסופקו באמצעות Red Hat OpenShift ויספקו מערך תבניות כקוד אשר יגדירו, יבנו ויבדקו את תצורות התוכנה הדרושות. תבניות אבטחת שרשרת אספקת התוכנה יהיו זמינות כתצוגה מקדימה והן ירכזו יחד את הרכיבים הדרושים כדי לבנות יישומים מוטי-ענן (cloud-native) ממרכיבים מהימנים.

התבניות משתמשות בשרשרת האספקה באופן מתמשך ומוטה-קוברנטיס (Kubernetes-native) באמצעות

Red Hat OpenShift Pipelines ו-Red Hat OpenShift GitOps לצורך בקרת גרסאות, מה שמסייע להפחית מורכבות ולחסוך זמן. בנוסף לכך, באמצעות Tekton Chains, הדפוס ישלב את

Sigstore, פרויקט קוד פתוח שמטרתו להפוך את חתימת הקוד הקריפטוגרפית לנגישה יותר. תוספת זו הופכת את החתימה על החפצים לפשוטה יותר בצנרת עצמה ולא לאחר יצירת היישום.

באמצעות Red Hat Ansible Automation Platform 2.2 החברה מציגה תצוגה מקדימה של טכנולוגית חתימת התוכן של Ansible. היכולת החדשה מסייעת באבטחת שרשרת אספקת התוכנה בכך שהיא מאפשרת לצוותי האוטומציה לאשר כי תוכן האוטומציה המבוצע בארגונם הוא מאומת ומהימן.

שיפור מחזור חיי אבטחת היישום החל ממרכז הנתונים ועד לקצה

בעוד כי ארגונים מאמצים ארכיטקטורות מוטות-ענן, ליבת הארגון זקוקה לסביבות מאובטחות יותר, שטחי תקיפה נמוכים יותר, יחד עם איתור ותגובה מהירים לאיומים הנותרים. יישומים הפועלים מחוץ לסביבות ה-IT המסורתיות, כולל אלו הפועלים בקצה, מציגים דרישות אבטחה נוספות אשר מצטרפות לאתגרים המורכבים הללו.

מעבר לדרישות האבטחה הפיזיות של התקני הקצה, מנהלי מערכות מידע ומקבלי החלטות מתחילים להבין את הצורך להגן על עומסי עבודת הקונטיינרים הפועלים על התקנים אלו. דוגמה לכך יכולה להיות הטמעת אסטרטגיות ויכולות כדי למנוע את התנועה הרוחבית של מתקפות פוטנציאליות או פרצות בסביבות הקצה. Red Hat Advanced Cluster Security for Kubernetes מספק מענה לדאגות אלו באמצעות פריסה מוכנה בעלת יכולות מרכזיות כדי להגן על עומסי העבודה בקצה, כולל:

DevSecOps אוטומטי בצנרת ה-CI/CD כדי לסייע להגן על שרשרת אספקת התוכנה עבור סביבות קצה באמצעות ניהול נקודות תורפה, ניתוח תצורת יישומים ושילוב CI/CD.

הגנה מפני איומים מספקת יכולות איתור איומים ותגובה לתקריות אבטחה בזמן ריצה עבור איומים נפוצים.

חלוקת רשת במטרה לאכוף בידוד עומס עבודה, לנתח את תקשורת הקונטיינרים ולאתר דרכי תקשורת רשת מסוכנים.

אבטחה משולבת מתחילה במערכת ההפעלה

בסקר Board of Directors של גרטנר לשנת 2022, 88% מחברי הדירקטוריון סיווגו את אבטחת הסייבר כסיכון עסקי, כאשר רק 12% קראו לה סיכון טכנולוגי . ההשלכות הרחבות של מתקפת סייבר או פרצת נתונים הובילו לבחינה מוגברת לאורך סביבות ה-IT על ידי משקיעים ורגולטורים כאחד. ישנה חשיבות קריטית להגנה על סביבות ה-IT מפני תקריות פוטנציאליות אלו, אשר עלולות לגרום לנזק וברד האט מאמינים כי מאמצים אלו מתחילים בבסיס, ברמת מערכת ההפעלה, באמצעות

Red Hat Enterprise Linux.

Red Hat Enterprise Linux 9 מניחה את הבסיס לאימות זמן הריצה של מערכת ההפעלה וקבצי היישום באמצעות אספקת חתימות דיגיטליות בתוך חבילות ה-RPM. הפלטפורמה משתמשת ב- integrity measurement architecture (IMA) ברמת ה-kernel כדי לאמת קבצים אינדיבידואליים ואת המקור שלהם. אימות קבצים באמצעות IMA מסייע לאתר שינויים לא מכוונים ומסוכנים במערכות, מה שמספק יכולות מניעה רבות יותר עבור צוותי האבטחה כדי להתמודד עם בעיות או פרצות פוטנציאליות.

חוקרי רד האט ו-IBM משתפים פעולה לצורך הרחבת היבטי אבטחת הליבה של Linux kernel באמצעות תמיכה בחתימה ואימות חתימות דיגיטליות בעקומה אליפטית. עבודה זו מרחיבה את האלגוריתמים הנתמכים ומפחיתה את גודל החתימות הדיגיטליות המשמשות ב-Linux kernel.

וינסנט דנן, סגן נשיא לתחום אבטחת מוצר ברד האט, אמר כי, "אבטחת ה-IT אינה קשורה למהדורת התוכנה או למודול תוסף; היא צריכה להיות שזורה בכל טכנולוגיה שבה הארגון בוחר, החל מבסיס מערכת ההפעלה ועד לרמת היישום. יכולות האבטחה המשודרגות בחבילת פתרונות הענן ההיברידי של רד האט מיועדות כדי לסייע לספק פעולות פחות מורכבות עם רמות אבטחה גבוהות – לא משנה היכן הארגון פועל. רד האט מחויבת ל-DevSecOps ולהפיכת האבטחה לחלק רציף ובלתי נפרד של העברת היישומים החל מהפיתוח ועד הייצור, כדי לסייע לצוותי ה-IT בצורה טכנית ואורגנית".

וינסנט דנן, סגן נשיא לאבטחת ברד האט, קרדיט: יח״צ

וינסנט דנן, סגן נשיא לאבטחת ברד האט, קרדיט: יח״צ